Dramatyczny list szefa Nokii

9 lutego 2011, 18:49Prezes Nokii, Stephen Elop, ostrzega w liście do pracowników firmy, że sytuacja koncernu jest, delikatnie mówiąc, nie najlepsza. Analitycy mówią, że prawdopodobnie zgadzając się na objęcie stanowiska prezesa Elop nie zdawał sobie sprawy z tego, z jak olbrzymim wyzwaniem przyjdzie mu się zmierzyć.

Duqu liczy sobie co najmniej 4 lata

14 listopada 2011, 13:28Dokonana przez Kaspersky Lab analiza trojana Duqu wskazuje, że przestępcy pracowali nad szkodliwym kodem od co najmniej czterech lat. Laboratorium badało fragmenty trojana przesłane przez ekspertów z Sudanu

Śmierć z laptopa

17 października 2012, 11:35Znany ekspert ds. bezpieczeństwa, Barnaby Jack, twierdzi, że cyberprzestepca może zabić osobę z wszczepionym rozrusznikiem serca. Śmiertelny atak można przeprowadzić za pomocą laptopa znajdującego się w odległości nawet ponad 40 metrów od ofiary.

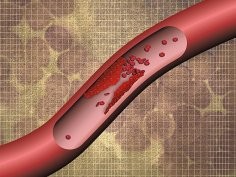

Test na zakrzepy

16 października 2013, 11:22Zagrażające życiu zakrzepy mogą tworzyć się np. podczas długiego lotu samolotem czy rekonwalescencji po zabiegu chirurgicznym. Obecnie nie istnieje żadna szybka i łatwa metoda identyfikowania zakrzepów. Często dowiadujemy się o nich, gdy skrzeplina się oderwie i zagrozi życiu wywołując udar czy atak serca

Microsoft załata krytyczną dziurę w IE

8 września 2014, 06:43Microsoft przygotował na jutro cztery biuletyny bezpieczeństwa. Poprawią one błędy w Windows, Internet Explorerze, .NET Framework i Lync.

Atak na teleskop

27 kwietnia 2015, 10:08Witryna WWW projektu Thirty Meter Telescope, w ramach którego u szczytu Mauna Kea powstaje jeden z największych na świecie teleskopów, padła ofiarą cyberataku. Witryna była niedostępna przez około dwie godziny. Nie wiadomo, kto przeprowadził atak, jednak podejrzenie padło na Anonimowych.

Powrót (agresywnego) puszczyka

31 grudnia 2015, 11:39Puszczyk kreskowany (Strix varia), który w styczniu i lutym tego roku atakował w parku w Oregonie biegaczy, atakuje znowu od końca listopada, tym razem pracowników rządu.

Atak DDoS na Komisję Europejską

25 listopada 2016, 11:09Serwery Komisji Europejskiej padły ofiarą ataku DDoS. Przedstawiciele KE potwierdzili, że przez kilka godzin dostęp do maszyn był utrudniony

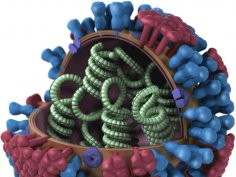

Powstanie uniwersalna szczepionka przeciwko grypie?

19 stycznia 2018, 13:06Chińsko-amerykański zespół naukowy przybliżył nas do momentu wynalezienia skutecznej uniwersalnej szczepionki przeciwko grypie. Grypa to jedna z najpoważniejszych chorób trapiących ludzkość. Z danych WHO dowiadujemy się, że każdego roku grypa powoduje na świecie od 3 do 5 milionów poważnych zachorowań i zabija od 290 od 650 tysięcy osób.

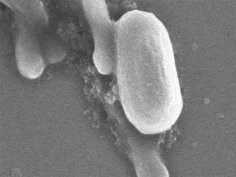

Farby antydrobnoustrojowe mogą zwiększyć szkodliwość łagodnych bakterii - ostrzega ekspertka

24 kwietnia 2019, 11:05Farby antydrobnoustrojowe mają zapewniać dodatkową ochronę przed bakteriami. Ostatnie badania zespołu z Northwestern University pokazały jednak, że w rzeczywistości mogą one wyrządzić poważne szkody.